Penetrationstests auf Betriebssystem-,

Dienst- und Anwendungsebene

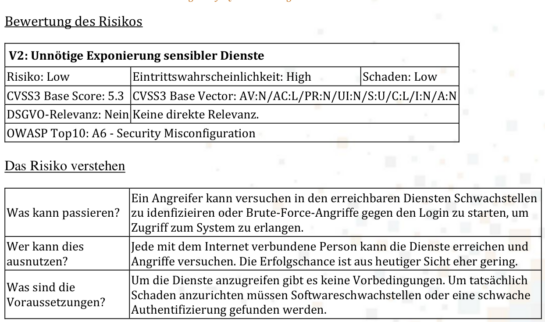

Mit Hilfe eines Penetrationstests oder kurz „Pentests“ lassen sich Schwachstellen in (Web-) Anwendung, Diensten und Systemen identifizieren. Ein erfolgreicher Angriff auf eine Webanwendung kann beispielsweise zur ungewollten Offenlegung schützenswerter Daten führen. In einem Pentest wird ein solcher Angriff simuliert, ohne dass die Daten tatsächlich in falsche Hände geraten.

Penetrationstests mit bi-sec: Ihre Vorteile im Überblick

Erleben Sie Penetrationstest neu! Lassen Sie sich überzeugen:

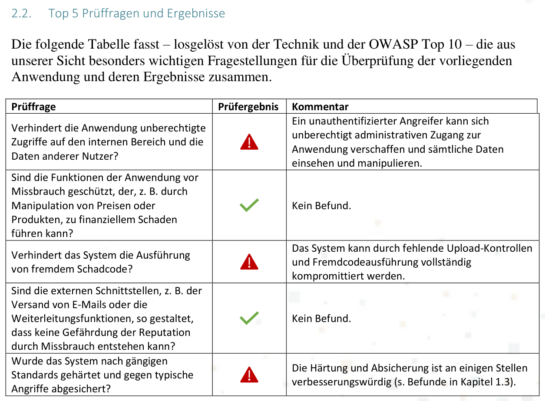

Gerne senden wir Ihnen Beispielberichte in deutscher oder englischer Sprache zu! Unsere Abschlussberichte bringen die wesentlichen Befunde auf den Punkt.

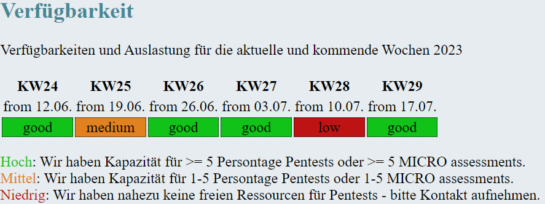

Über unser Portal haben Sie jederzeit volle Transparenz über unsere kurzfristigen Kapazitäten und können direkt und unkompliziert Ihre Pentestanfragen starten – für einfache Projekte in der Regel ohne langwierige Telefonate und Abstimmungsrunden!

Sie brauchen einen ausführlichen und tiefgreifenden Penetrationstest einer einzelnen Anwendung?

Dann helfen wir Ihnen gerne weiter! Unsere geschulten Security-Experten analysieren Ihre Anwendung und Ihre Systeme auf Herz und Nieren:

Auf Wunsch decken unsere Überprüfungen die gängige Standards wie die OWASP Top 10 oder den OWASP ASVS ab. Übrigens empfehlen wir den ASVS als Referenz – die OWASP Top 10 ist an vielen Stellen für einen Penetrationstest auf Webanwendungen ungeeignet, da sie an vielen Stellen keine konkreten Vorgaben für Sicherheitsüberprüfungen macht, wodurch eine Vergleichbarkeit von Pentests nahezu unmöglich wird. Der ASVS bietet mit feingranularen Controls hier eine deutlich bessere Grundlage, sowohl für die sichere Entwicklung von Webanwendungen, als auch für die Überprüfung der Selbigen.

Unsere geschulten Experten (OSCP, CEH, …) kennen die typischen Schwachstellen der meisten gängigen Webanwendungen.

Gerne dokumentieren wir für Sie nicht nur Befunde zu einzelnen Kategorien, sondern auch durchgeführte Prüfschritte, die keinen Befund ergeben haben.

Ob ausführlicher Bericht (Deutsch oder Englisch), kurzes CSV oder vollständiges XML: Gerne liefern wir Ihnen die Ergebnisse so, wie Sie es wünschen!

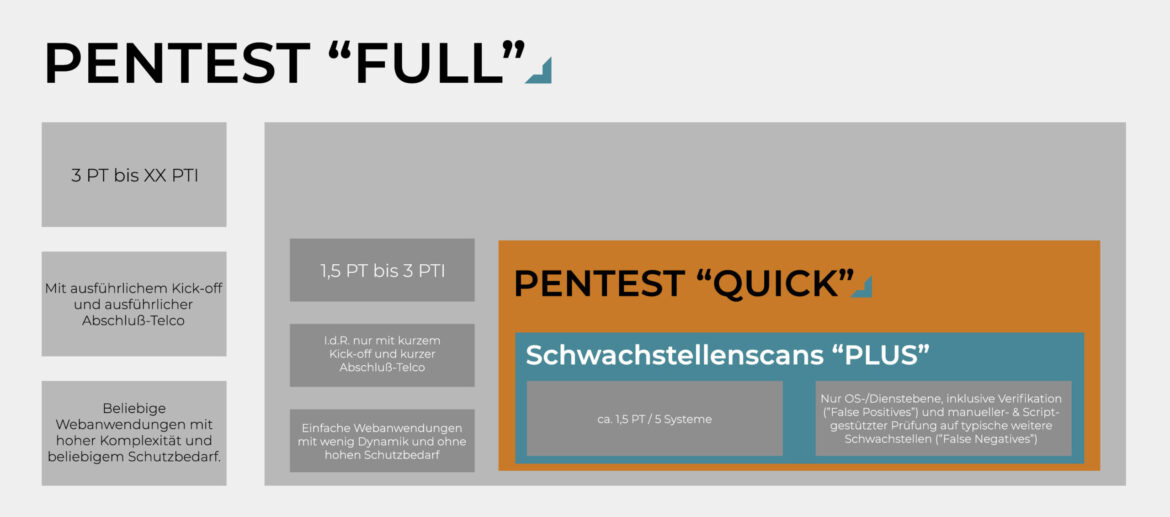

Für jeden Fall der passende Penetrationstest

Gerne beraten wir Sie persönlich zur Durchführung eines Pentests. Je nach Anwendungsfall dauert ein typischer Pentest zwischen 2 und 8 Tagen, wobei wir durch unsere Liebe zur Automatisierung mehr Zeit für das Testen und weniger Zeit für Dokumentation und Copy-/Paste veranschlagen.

Pentetrationstests: flexibel, pragmatisch & einzigartig

Eine Sicherheitsüberprüfung von bi-sec verbindet auf einzigartige Art und Weise die Vorteile von

automatisierten Werkzeugen mit den Vorteilen menschlicher Penetrationstester:

KICK-OFF-TELEFONAT

- Detailabstimmung zu Vorgehensweise und Kommunikation

- Austausch notwendiger Informationen

PENTEST-DURCHFÜHRUNG

- Überprüfung der Webanwendung

- Auswertung der Ergebnisse

ABSCHLUSSGESPRÄCH

- Gemeinsames telefonisches Abschlussgespräch

- Erstellung des Abschlussberichts

Die Vorteile liegen auf der Hand: Jeder Penetrationstest startet mit einer automatisierten Überprüfung auf Infrastrukturebene und der Suche nach den üblichen „Low-hanging fruits“ – auf Wunsch auch nachts und ohne Aufwand für unsere Pentester. Hierzu gehören insbesondere Aktivitäten in den Bereichen:

Unsere Experten kümmern sich nur noch um die Dinge, die eine Maschine nicht leisten kann – insbesondere die Überprüfung auf Anwendungsebene. Neben der Automatisierung von einfachen Aufgaben der Sicherheitsüberprüfungen, haben wir auch die Erstellung unserer Abschlussdokumentation durch automatisierte Werkzeuge optimiert.